für das eGovernment

| Open Interfaces für das eGovernment |

|

Die österreichische Bürgerkarte

Einführung

Dokumenteninformation

Bezeichnung |

Einführung in die österreichische Bürgerkarte |

Kurzbezeichnung |

Einführung |

Version |

1.2.0 |

Datum |

14. 05. 2004 |

Dokumentklasse |

Erläuterung |

Dokumentstadium |

Empfehlung |

Kurzbeschreibung |

Das vorliegende Dokument gibt eine Einführung in die österreichische Bürgerkarte. |

Autoren |

Arno Hollosi |

Arbeitsgruppe |

Bundeskanzleramt, Stabsstelle IKT-Strategie des Bundes, Technik und Standards |

© |

Diese Spezifikation wird von A-SIT und dem Bundeskanzleramt zur Verfügung gestellt. Die Verwendung ohne Modifikation ist unter Bezugnahme auf diese Copyright-Notiz zulässig. Eine Erweiterung der Spezifikation ist erlaubt, jedoch muss dies eindeutig gekennzeichnet sein, und es muss die erweiterte Spezifikation frei zur Verfügung gestellt werden. |

Vorbemerkung: Zur besseren Lesbarkeit wurde in diesem Dokument auf geschlechtsneutrale Formulierungen verzichtet. Die verwendeten Formulierungen richten sich jedoch ausdrücklich an beide Geschlechter.

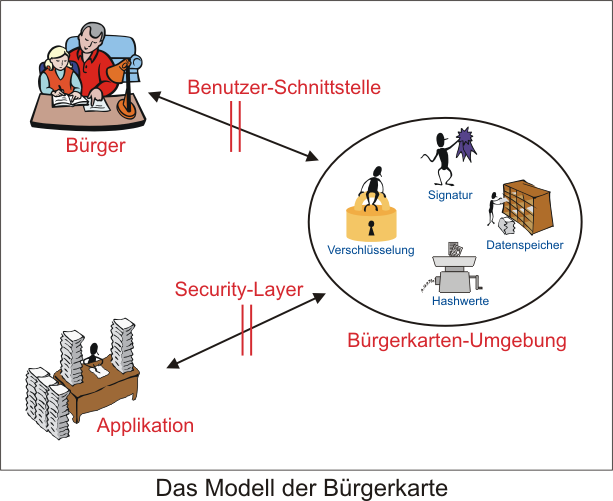

Die Bürgerkarte ist ein Modell, dass eine Reihe von unterschiedlichen Funktionen für die sichere Abwicklung von E-Government und E-Commerce zur Verfügung stellt. Im Wesentlichen können mit der Bürgerkarte elektronische Signaturen über elektronische Dokumente angefertigt und überprüft, elektronische Dokumente ver- und entschlüsselt, Hashwerte über elektronische Dokumente berechnet und überprüft, sowie Daten in einen Datenspeicher geschrieben sowie von diesem gelesen werden.

Das Bild zeigt die bei einer Verwendung der Bürgerkarte Beteiligten. Es sind dies die Bürgerkarten-Umgebung, welche die oben erwähnten Funktionen kapselt, der Bürger, der diese Funktionen verwendet, sowie die Applikation, welche die Bürgerkarten-Umgebung so ansteuert, dass der Bürger die Funktionen bequem verwenden kann.

Außerdem erwähnt das Bild zwei Schnittstellen, deren detaillierte Beschreibung die Hauptaufgabe der vorliegenden Spezifikationen ist: Die Benutzer-Schnittstelle regelt die Kommunikation zwischen dem Bürger und der Bürgerkarten-Umgebung, während die Schnittstelle Security-Layer die Interaktion zwischen der Applikation und der Bürgerkarten-Umgebung festschreibt.

Das nachfolgende Glossar beschreibt die Schnittstellen und Beteiligten im Detail.

Dieser Abschnitt gibt einen Überblick über die Funktionen, welche die Bürgerkarten-Umgebung zur Verfügung stellt. Die Funktionen lassen sich im Wesentlichen in vier große Bereiche unterteilen:

Der Bürger kann mit Hilfe der Bürgerkarten-Umgebung sowohl elektronische Dokumente signieren, als auch bestehende Signaturen über elektronische Dokumente prüfen.

Ein sehr wesentliches Merkmal der Bürgerkarten-Umgebung ist in beiden Fällen die Möglichkeit, dass der Bürger sich die gegenständlichen elektronischen Dokumente anzeigen lassen kann: Bei der Erstellung einer elektronischen Signatur kann er zuvor genau kontrollieren, welche Daten er tatsächlich unterschreibt. Bei der Überprüfung einer bestehenden Signatur kann der Bürger exakt feststellen, welche Daten durch die überprüfte Signatur gesichert sind.

Bietet eine Bürgerkarten-Umgebung eine sichere Signatur nach [SigG] bzw. eine nach [E-GovG] damit befristet gleichgestellte Verwaltungssignatur an, so kapselt sie damit auch sämtliche gesetzliche Verantwortlichkeiten dieser beiden qualifizierten Arten einer elektronischen Signatur. So befinden sich beispielsweise die für eine Erstellung einer sichere elektronische Signatur gesetzlich vorgeschriebene, zertifizierungspflichtige Signaturerstellungseinheit bzw. die dafür ebenfalls gesetzlich normierte, bescheinigungspflichtige Anzeigeeinheit innerhalb der Bürgerkarten-Umgebung. Dies hat für Entwickler von Applikationen den großen Vorteil, dass sie sich beim Design einer Applikation nicht um solche gesetzliche Vorgaben kümmern müssen.

Der Bürger kann mit Hilfe der Bürgerkarten-Umgebung sowohl eigene elektronische Dokumente für beliebige Empfänger verschlüsseln, als auch bestehende, verschlüsselte Dokumente mit Hilfe eines der in der Bürgerkarten-Umgebung vorrätigen Entschlüsselungs-Schlüssels entschlüsseln.

Der Bürger kann mit Hilfe der Bürgerkarten-Umgebung sowohl einen Hashwert für ein elektronisches Dokument berechnen, als auch einen bestehenden Hashwert über ein elektronisches Dokument prüfen.

Die Bürgerkarten-Umgebung stellt dem Bürger einen Datenspeicher zum Lesen und Schreiben beliebiger Daten zur Verfügung, die für E-Government oder E-Commerce Verfahren benötigt werden.

In den vorliegenden Spezifikationen ist der Datenspeicher in logische Einheiten gegliedert, die als Infoboxen bezeichnet werden. Im Datenspeicher können Infoboxen neu angelegt, gelesen, verändert und gelöscht werden.

Jedenfalls in der Bürgerkarten-Umgebung sind eine Reihe von standardisierten Infoboxen. So können beispielsweise die zu den in der Bürgerkarten-Umgebung vorrätigen Signatur- bzw. Verschlüsselungsschlüsseln zugehörigen Zertifikate ausgelesen werden. Ebenfalls über Infoboxen kann auf die im E-GovG normierten Datensätze Personenbindung und Vollmachten zugegriffen werden.

Die vorliegenden Spezifikationen machen bewusst keine Angaben zum physikalischen Ort, an dem die Daten des Datenspeichers. Vorstellbar sind mehrere Möglichkeiten, wobei diese Möglichkeiten durchaus miteinander zu einem gemeinsamen logischen Datenspiecher kombiniert werden können, z.B.:

Da es sich bei den im Datenspeicher abgelegten Infoboxen durchaus auch um sensible Informationen handeln kann, legen die vorliegenden Spezifikationen entsprechende Anforderungen an die Aufbewahrung sowie an den Zugriffsschutz fest.

Dieser Abschnitt gibt einen Überblick über die einzelen Spezifikationsdokumente zur österreichischen Bürgerkarte. Alle diese Dokumente haben normativen Charakter.

Das vorliegende Dokument. [weiter ...]

Dieses Dokument beschreibt die Schnittstelle Security-Layer, über die eine Applikation die in der Bürgerkarten-Umgebung verfügbaren Funktionen ansteuern kann. Die Schnittstelle normiert eine Reihe von Befehlen; jeder Befehl gehorcht einem einfachen Anfrage/Antwort Schema, d.h. die Applikation stellt eine Anfrage an die Bürgerkarten-Umgebung, und die Bürgerkarten-Umgebung antwortet nach der Abarbeitung des Befehls (und gegebenenfalls Interaktion mit dem Bürgerüber die Benutzer-Schnittstelle) mit der entsprechenden Antwort an die Applikation. [weiter ...]

Dieses Dokument normiert die Bezeichner für die jedenfalls vorhandenen Keyboxen und Infoboxen.

Eine Keybox bezeichnet einen in der Bürgerkarten-Umgebung vorrätigen Schlüssel, der für die Erstellung von elektronischen Signaturen und/oder die Entschlüsselung von elektronischen Daten zur Verfügung steht. Über den Keybox-Bezeichner wird in den entsprechenden Befehlen des Security-Layer festgelegt, welcher Schlüssel für die Signaturerstellung bzw. Entschlüsselung verwendet werden soll.

Eine Infobox bezeichnet eine in der Bürgerkarten-Umgebung abgelegte Datensammlung, auf die mit Befehlen des Security-Layer lesend und verändernd zugegriffen werden kann. Über den Infobox-Bezeichner wird in diesen Befehlen festgelegt, welche Datensammlung angelegt, gelesen, verändert oder gelöscht werden soll. [weiter ...]

Dieses Dokument legt fest, welche Befehle des Security-Layers von einer Bürgerkarten-Umgebung jedenfalls implementiert sein müssen. Weiters enthält es Profile der von den Befehlen zur Signaturerstellung, Signaturprüfung, Verschlüsselung und Entschlüsselung verwendeten Signaturformaten, Regelungen zur Anzeigekomponente der Bürgerkarten-Umgebung, sowie Anforderungen an die Auflösung von in den einzelnen Befehlen vorkommenden URLs. [weiter ...]

Die Schnittstelle Security-Layer kann über unterschiedliche Transportprotokolle angesprochen werden. Dieses Dokument beschreibt die Bindung des Security-Layers an die Transportprotokolle TCP, TLS, HTTP und HTTPS. [weiter ...]

Für die Abarbeitung einer Reihe von Befehlen des Security-Layers ist eine Kommunikation der Bürgerkarten-Umgebung mit dem Bürgerüber die Benutzer-Schnittstelle notwendig, beispielsweise im Falle der Signaturerstellung die Anzeige der zu signierenden Daten sowie das Auslösen der Siganturfunktion durch den Bürger. Dieses Dokument legt die Anforderungen an diese Benutzer-Schnittstelle für die einzelnen Befehle fest. [weiter ...]

Die Ausführung bzw. das Resultat der meisten Befehle des Security-Layers ist schützenswert. Das bedeutet, dass nicht jede beliebige Applikation jeden Befehl des Security-Layers ausführen, bzw. auf das Resultat der Befehlsausführung zugreifen darf. Dieses Dokument spezifiziert eine jedenfalls von einer Bürgerkarten-Umgebung einzuhaltenden Zugriffsschutz. Dazu wird zunächst eine Klassifizierung der Authentifizierung der zugreifenden Applikation vorgenommen. Ausgehend von dieser Klassifizierung werden Regeln definiert, die festlegen, ob eine Applikation letztendlich einen Befehl ausführen darf oder nicht. [weiter ...]

Wesentlich für die Akzeptanz der Bürgerkarte ist es, dass alle am Markt verfügbaren Bürgerkarten-Umgebung zumindest ein gemeinsames Dokumenten-Format in ihrer Anzeigekomponente (die beispielsweise zur Anzeige der zu signierenden Daten bei der Signaturerstellung verwendet wird) verarbeiten können. Dieses Format sollte entsprechende Möglichkeiten zum Layout sowie zur Einbindung von Bildern haben, dabei aber trotzdem prinzipiell als Anzeigeformat für sichere Signaturen geeignet sein. Dieses Dokument spezifiziert ein solches Dokumenten-Format basierend auf XHTML und CSS2. [weiter ...]

Kann ein Befehl aus irgendeinem Grund von der Bürgerkarten-Umgebung nicht abgearbeitet werden, antwortet sie der Applikation anstatt mit der zur Anfrage zugehörigen Antwort mit einer eigens spezifizierten Fehler-Antwort. Dieses Dokument spezifiziert die in dieser Fehler-Antwort mitgelieferten Fehlercodes. [weiter ...]

Dieses Dokument listet die bekannten Errata in den Spezifikationen zur österreichischen Bürgerkarte ab der Version 1.1.0. Mit dem Erscheinen eines der Spezifikationsdokumente mit einer höheren Versionsnummer werden die bis zu diesem Erscheinungsdatum gelisteten Errata in die aktualisierte Spezifikation eingearbeitet, sämtliche Errata bleiben jedoch in diesem Dokument weiter gelistet. Sobald ein Erratum in dieses Dokument eingetragen wurde, gilt er - falls anwendbar - im Sinne der im Eintrag angeführten Korrektur als behoben. [weiter ...]

Dieser Abschnitt gibt einen Überblick über die weiteren Dokumente zur österreichischen Bürgerkarte. Diese Dokumente enthalten Erläuterungen haben lediglich informativen Charakter.

Dieses Dokument enthält ein Tutorium für Entwickler von Applikationen. Es finden sich darin Beispiele für alle Befehle des Security-Layers, als auch mehrstufige Abläufe für gängige Anwendungsfälle der Bürgerkarte. [weiter ...]

| Datum | Version | Änderungen |

|---|---|---|

| 14. 05. 2004 | 1.2.0 |

|

| 31. 08. 2002 | 1.1.0 |

|

| 1.0.0 |

|